Ist Ihr Unternehmen auf die NIS-2-Richtlinie vorbereitet?

Perseus macht Sie startklar:

- Betroffenheitsanalyse

- Umfassende Beratung rund um die NIS-2-Richtlinie

- Compliance & Risikomanagement

Lassen Sie uns sprechen!

Wir beantworten all Ihre Fragen, die Sie rund um das Thema NIS-2-Richtlinie haben.

Matthias Lange

Cyber Solutions Director

matthias.lange@perseus.de | +49 162 628 7911

- Haben Sie von der NIS-2-Richtlinie noch nichts gehört oder sind Sie sich unsicher, ob Sie betroffen sind?

- Haben Sie konkrete Fragen rund um die NIS-2-Richtlinie?

- Oder benötigen Sie Unterstützung bei der Umsetzung der geforderten Maßnahmen?

Kontaktieren Sie uns. Wir helfen Ihnen gern.

Oder buchen Sie direkt einen Termin mit unserem Experten Matthias Lange >>>>>

Setzen Sie die NIS-2-Richtlinie um – mit Perseus

Organisatorische Maßnahmen festlegen

Cybersicherheit ist Chefsache

Die NIS-2-Richtlinie sieht es vor, dass Unternehmen IT-Sicherheit fest in Ihrem Unternehmen verankern. Dies kann nicht durch einmalige Maßnahmen geschaffen werden, sondern erfordert eine ganzheitliche Strategie. Dabei ist essentiell, dass die Geschäftsführung mit gutem Beispiel voran geht und den Mitarbeitenden Leitfäden und Orientierungspunkte gibt.

-

Perseus bietet individualisierbare Richtlinien zu diversen Themen an, die Unternehmen dabei unterstützen sollen, wesentliche Bereiche im Unternehmen sicher und nachhaltig aufzustellen und zu organisieren. Dazu zählen Leitfäden und Konzepte für

- Berechtigungs- und Authentisierungsmanagement

- Mobiles Arbeiten

- Datenschutz

- Datensicherung

- Patch-Management

- Social Media

Cybernotfall managen I

Incident Response Management: Im Ernstfall zählen Minuten

Zentraler Aspekt der NIS-2-Richtlinie ist die Sicherstellung, dass Unternehmen einem Angriff von Cyberkriminellen standhalten und das eigene Unternehmen sicher durch die Krise steuern können. Dies beinhaltet, dass Unternehmen im Ernstfall, Angriffe schnell beheben und den normalen Betriebsprozess wieder herstellen können.

Perseus‘ Lösungen im Bereich Incident Response Management.

-

Das Perseus Incident Response Team steht rund um die Uhr für Unternehmen zur Verfügung – ob im Verdachtsfall oder im Cybernotfall.

Nach Aufnahme des Falls, leiten die Experten alle notwendigen Maßnahmen ein. Forensiker analysieren den Vorfall, beheben den Fehler, schließen die Lücken, bereinigen Systeme und erstellen nach Abschluss des Vorfalls einen detaillierten, forensischen Bericht.

Mithilfe eines umfassenden Partnernetzwerks kann sichergestellt werden, dass alle Herausforderungen zufriedenstellend gelöst werden können – von Verhandlungen mit Cyberkriminellen bis zur Meldung bei Datenschutzbehörden.

-

Eine Business-Impact-Analyse (BIA) ermittelt, welche Abhängigkeiten von der IT bestehen und wie lange man ohne IT auskommen kann. Diese können dann bewertet und verfahrenstechnische Gegenmaßnahmen festgelegt werden, um die Auswirkungen eines IT-Ausfalls auf die Geschäftsprozesse zu minimieren. So lässt sich feststellen, welche Elemente besonders geschäftskritisch sind und daher im Notfall schnellstmöglich wiederhergestellt werden müssen.

Cybernotfall managen II

Vorsicht ist besser als Nachsicht mit einem Notfallplan

Neben einem zuverlässigen und erfahrenen Incident Response Management verlangt die NIS-2-Richtlinie auch das Vorhandensein eines Notfallplans. Im Falle einer Krise ermöglicht ein Notfallplan eine schnelle, strukturierte und effiziente Reaktion auf den Cybernotfall – eine weitere wichtige Komponente für die Schaffung von Cyberresilienz im Unternehmen.

-

Um Betriebsunterbrechungen so gering wie möglich zu halten, müssen Unternehmen unverzüglich und durchdacht vorgehen. Um dies sicherstellen zu können, muss frühzeitig in die Prävention investiert werden. Ein erprobter Notfallplan ist dabei das A und O. Alle wesentlichen Informationen werden frühzeitig festgehalten, wichtige Entscheidungen getroffen, sodass im Ernstfall dieser Notfallplan Schritt für Schritt befolgt werden kann.

Perseus bietet Unternehmen einen individuell gestaltbaren Notfallplan, der an ihre spezifischen Bedürfnisse angepasst werden kann.

Das Risiko kennen

Risikobewertungen: Nur wer seine Lücken kennt, kann sie schließen

Die NIS-2-Richtlinie fordert betroffene Unternehmen dazu auf, Prozesse, Systeme, Komponenten und Daten zu sichern und vor Angriffen zu schützen. Um dies gewährleisten zu können, müssen die Organisationen ihre Schwachstellen kennen, um sie anschließend schließen zu können. Dabei spielen Risikobewertungen und -analysen eine ganz entscheidene Rolle.

Perseus führt Basis- wie auch Tiefenanalysen des IT-Sicherheitsrisikos durch.

-

Mit dem Security Baseline Check von Perseus können Sie grundlegend das IT-Sicherheitsniveau Ihres Unternehmens testen. Mithilfe eines Self-Assessments sowie der Durchführung von technischen und organisatorischen Checks im direkten Austausch mit einem der Perseus Analysten kann das IT-Sicherheitsniveau evaluiert werden. Es empfiehlt sich diese Art von Untersuchungen jährlich durchzuführen.

-

Mit dem Cyber Risiko Dialog wird Unternehmen eine tiefgreifende Analyse der IT-Sicherheit ermöglicht. In einem intensiven Austausch mit Experten der IT- und Cybersicherheit werden Untersuchungen vorgenommen und gemeinsam an Lösungsansätzen gearbeitet.

-

Sie sind an weiteren IT-Untersuchungen, Schwachstellen- oder Penetrationstests interessiert? Perseus verfügt über ein großes Netzwerk an erfahrenen Partnern, die wir Ihnen gern weiterempfehlen.

Schutzschild Nummer 1

Stärkung der menschlichen Firewall durch Sensibilisierung

Die Hauptursache für erfolgreiche Cyberangriffe sind menschliche Fehler. Die Mitarbeitenden sind daher das häufigste Einfallstor. Gut geschult und sensibilisiert für digitale Bedrohungen aus dem Internet, ist Ihr Angestellter auch der stärkste Schutzschild.

Die NIS-2-Richtlinie rückt die Mitarbeitenden ebenfalls in den Mittelpunkt und empfiehlt regelmäßige Weiterbildungen.

Die Awareness-Lösung von Perseus.

-

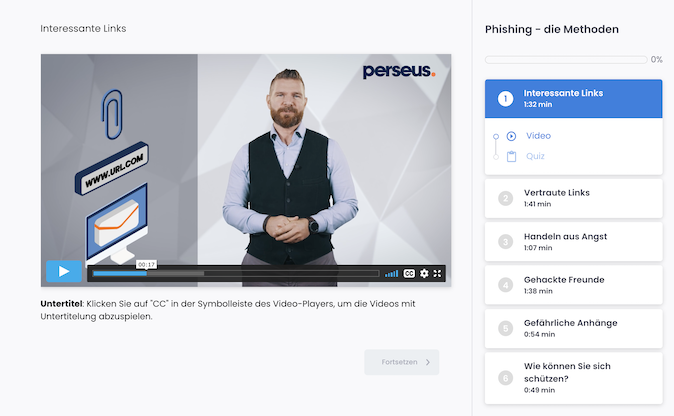

Kurze, leicht verständliche Video-Einheiten informieren über Datensicherheit, Cybersicherheit und Phishing. Jederzeit und von überall kann auf das Online-Portal für Cybersicherheit zugegriffen werden. Nützliche Tipps zum Umgang mit den Gefahren sowie konkrete Handlungsanweisungen erhöhen den Lerneffekt noch weiter.

-

Auf die Theorie folgt die Praxis. Nach Abschluss der Schulungen verschickt Perseus realitätsnahe Phishing-Simulationen an die Anwender. Phishing ist nach wie vor die häufigste Form des Angriffs und die Hauptursache für die Verbreitung von Ransomware. Perseus legt daher großen Wert darauf, die Benutzer im richtigen Umgang mit Phishing-E-Mails zu schulen, um sicherzustellen, dass echtes Phishing erkannt und entsprechend reagiert wird.

Machen Sie Ihr Unternehmen widerstandsfähig gegen Cyberbedrohungen

Sie haben bereits Lösungen gefunden, die Sie umsetzen möchten? Gern können Sie auch direkt unsere Dienstleistungen anfragen. Nutzen Sie dazu das folgende Formular. Wir senden Ihnen anschließend das Angebot zu.

Allgemeine Gefahren:

- Cyberangriffe stellen die größte Herausforderung für Unternehmen dar

- 8 von 10 deutschen Unternehmen waren im Jahr 2023 von Cyberkriminalität betroffen

- Moderne Phishing-E-Mails & Malware werden immer gefährlicher

- Virenscanner und Firewalls reichen zur Bekämpfung nicht aus

- Eine umfassende Cybersicherheitsstrategie ist notwendig, um Bedrohungen einzudämmen

Über Perseus:

- Bereits 9.000 sichere Unternehmenskunden

- Schützt, wo Virenscanner & Firewall versagen

- Schon ab 1 € pro Mitarbeiter im Monat

Schützen Sie

Ihr Unternehmen

vor Hackern – mit Perseus!

- Bereits 9.000 sichere Unternehmenskunden

- Schützt, wo Virenscanner & Firewall versagen

- Schon ab 1 € pro Mitarbeiter im Monat

Und so funktioniert Perseus!

-

Das Perseus Online-Portal für Cybersicherheit

Kurz & knapp erklärt im Video!

Live-Demo

Sie wünschen eine unverbindliche Online-Demonstration von Perseus? Kein Problem. Buchen Sie hier Ihren persönlichen Online-Termin.

Schon ab 1 € pro Mitarbeiter/Monat*

Die Gefahren:

- 8 von 10 deutsche Unternehmen sind von Cyber-Schäden betroffen

- Virenscanner & Firewalls reichen nicht aus

- Moderne Phishing-Mails & Schadsoftware werden täglich gefährlicher

- Schaden pro Cybervorfall beträgt im Durchschnitt rund 20.000 Euro

Unsere Lösung:

- Konstante Mitarbeiter-Sensibilisierung als notwendiger Schutz gegen Gefahren

- Kurze Online-Video-Trainings für IT-Sicherheit und Datenschutz

- Phishing-Simulation zur Mitarbeiter-Sensibilisierung im Arbeitsalltag

- Einfache und schnelle Integration – Legen Sie sofort los!

Kunden und Partner vertrauen uns:

Unsere Partner (Auszug)

*genauer Preis abhängig von Anzahl der Bildschirmarbeitsplätze / Der Rabatt von 10% gilt nur für das 1. Jahr der Mitgliedschaft

Schützen Sie Ihr Unternehmen vor Cyber-Gefahren

Fragen Sie noch heute eine unverbindliche Produkt-Demo von Perseus an und machen Sie Cybersicherheit zum Teil Ihrer Unternehmenskultur.

- Plug & Play-Lösung, die einfach und schnell integriert ist

- Kurze, spannende Online-Trainings vermitteln grundlegendes Wissen rund um Cybersicherheit

- Simulierte Phishing-E-Mails testen das Erlernte der Mitarbeitenden in der Praxis und verankern das Sicherheitswissen

- Zertifikate dokumentieren Lernerfolge und dienen als Nachweis für Versicherungen oder Behörden

- Unabhängig von der Unternehmensgröße

LIVE DEMO – Freien Termin wählen

(Demos finden via Google-Meet statt.)

Unsere Kunden

- Perseus hilft den Mitarbeitenden seiner Kunden tagtäglich dabei, Cybervorfälle abzuwenden oder diese im Notfall schnell und effizient zu beheben.

- Hier finden Sie eine kleine Auswahl der 9.000 Unternehmen und Organisationen, die uns schon heute vertrauen.

Auswahl unserer Kunden

Berliner Tafel

Gemeinnütziger Verein mit 35 Mitarbeitenden

Der Kunde nutzt die Perseus Cyber-Präventionsleistungen, inkl.

- Online-Trainings für Cybersicherheit und Datenschutz

- Phishing-Simulation

- Gefahrenwarnung

Werkzeugkasten für - Cybersicherheit

Besuchen Sie die Website der Berliner Tafel.

-

Die Berliner Tafel rettet Lebensmittel vor der Vernichtung und bringt sie zu bedürftigen Menschen, sozialen Einrichtungen und Kindern, die sich mit anderen zusammen gesund ernähren möchten.

SENSAI von Kanebo

Kosmetikunternehmen mit über 100 Mitarbeitenden.

Der Kunde nutzt die Perseus Cyber-Präventionsleistungen, inkl.

- Online-Trainings für Cybersicherheit und Datenschutz

- Phishing-Simulation

- Gefahrenwarnung

- Werkzeugkasten für

Cybersicherheit

Besuchen Sie die Website von SENSAI von Kanebo.

-

Als Teil der Kao Group vertreibt die Kanebo Cosmetics Deutschland GmbH mit Sitz in Hamburg in Deutschland, Österreich und BeNeLux Pflege- und Make-up Produkte der japanischen Luxus-Kosmetikmarke SENSAI. Seit ihrer Gründung hat SENSAI die Kunst der japanischen Schönheit zelebriert und perfektioniert und genießt damit in der Welt einen unvergesslichen Ruf. Unsere Mission ist es, KonsumentInnen auf der ganzen Welt die Möglichkeit zu bieten, ihre natürliche Schönheit zu entfalten und zu unterstreichen.

Deutsches Meeresmuseum

Museum mit 100-150 Mitarbeitenden

Der Kunde nutzt die Perseus Cyber-Präventionsleistungen, inkl.

- Online-Trainings für Cybersicherheit und Datenschutz

- Phishing-Simulation

- Gefahrenwarnung

- Werkzeugkasten für Cybersicherheit

Besuchen Sie die Website des Deutschen Meeresmuseums.

-

Das Deutsche Meeresmuseum ist ein national und international bedeutsames naturwissenschaftliches Museum. Zu ihm gehören die Standorte MEERESMUSEUM, OZEANEUM, NATUREUM und NAUTINEUM. Die Schwerpunkte der Ausstellungs-, Sammlungs- und Forschungstätigkeit sind Meeresbiologie, Ozeanografie, Fischerei und Meereskunde. Schauaquarien mit Becken von bis zu 2,6 Millionen Liter Wasser ergänzen die Ausstellungen und zeigen die Lebewelt in den tropischen und nördlichen Meeren. Das Deutsche Meeresmuseum zählt zu den meistbesuchten Museen Deutschlands.

Volksbank Eifel

Bankunternehmen mit 300 Mitarbeitenden

Der Kunde nutzt die Perseus Cyber-Präventionsleistungen, inkl.

- Online-Trainings für Cybersicherheit und Datenschutz

- Phishing-Simulation

- Gefahrenwarnung

- Werkzeugkasten für Cybersicherheit

Besuchen Sie die Website der Volksbank Eifel.

-

Die Volksbank Eifel eG ist ein starker und vertrauensvoller Partner für die Region. Mit rund 2 Milliarden Euro Bilanzsumme und über 300 Mitarbeitenden sind wir einer der großen und attraktiven Arbeitgeber unserer Heimat. Unsere Mitglieder und Kunden schätzen unsere persönliche wie digitale Beratungskompetenz sowie unsere Verbundenheit mit den Menschen unserer Region.

Voelkel GmbH Fruchtsäfte Gemüsesäfte

Unternehmen der Lebensmittelindustie mit 350 Mitarbeitenden

Der Kunde nutzt die Perseus Cyber-Präventionsleistungen, inkl.

- Online-Trainings für Cybersicherheit und Datenschutz

- Phishing-Simulation

- Gefahrenwarnung

- Werkzeugkasten für Cybersicherheit

Besuchen Sie die Website von Voelkel GmbH Fruchtsäfte Gemüsesäfte.

-

Der Name Voelkel steht seit 85 Jahren für traditionell hergestellte Frucht- und Gemüsesäfte, Fruchtsaftvariationen und Erfrischungsgetränke in Demeter- und Bio-Qualität. Das Sortiment umfasst über 200 Produkte und reicht von Muttersäften bis hin zu Smoothies. Noch heute ist die Bio-Kelterei aus dem Wendland mit rund 350 Mitarbeitenden in Familienhand.

WESA Einrichtungshaus

Möbelhandel

Der Kunde nutzt die umfassenden Dienstleistungen des Perseus Incident Response Managements, inkl.

- Krisenmanagement

- Forensik

- Hilfe bei Wiederaufbau

- Netzwerkmonitoring

- Beratung

Besuchen Sie die Website des WESA Einrichtungshaus.

-

Das Wesa Einrichtungshaus schaut auf eine Tradition zurück, die weit über 100 Jahre reicht. Das Unternehmen ist Mitglied in einer der größten Möbeleinkaufsverbände Deutschlands und bietet seinen Kunden und Kundinnen neben einer großen Auswahl an Möbeln und Küchen zu besten Preisen, ebenfalls ein unvergleichbares Kundenerlebnis.

BWK GmbH Unternehmensbeteiligungsgesellschaft

Finanzunternehmen mit 1.000 Mitarbeitenden (inkl. aller Beteiligungen)

Der Kunde nutzt die Perseus Cyber-Präventionsleistungen, inkl.

- Online-Trainings für Cybersicherheit und Datenschutz

- Phishing-Simulation

- Gefahrenwarnung

- Werkzeugkasten für Cybersicherheit

Besuchen Sie die Website der BWK.

-

Die BWK GmbH Unternehmensbeteiligungsgesellschaft mit Sitz in Stuttgart ist eine der größten deutschen Kapitalbeteiligungsgesellschaften und verfolgt einen langfristigen Investitionsansatz. Das Unternehmen mit Schwerpunkt Mittelstand wurde im Jahr 1990 gegründet. Die BWK verfügt über rund 300 Mio. Euro an Investitionsmitteln und ist aktuell mit rund 200 Mio. Euro in 20 Unternehmen investiert.

Investieren Sie in Ihren Schutz!

Sie möchten Cyberrisiken minimieren, Ihre Mitarbeitenden für Cyberbedrohungen sensibilisieren oder die Cyberresilienz Ihres Unternehmens stärken?

Die Gefahren:

- 8 von 10 deutsche Unternehmen sind von Cyber-Schäden betroffen

- Virenscanner & Firewalls reichen nicht aus

- Moderne Phishing-Mails & Schadsoftware werden täglich gefährlicher

Unsere Lösung:

- Kurze Online-Video-Trainings für IT-Sicherheit und Datenschutz

- Phishing-Simulation zur Sensibilisierung der Mitarbeitenden im Arbeitsalltag

- Einfache und schnelle Integration – Nutzen ab der 1. Minute!

Kunden-Zufriedenheit:

Fordern Sie unverbindlich die Leistungen für eine bessere Cybersicherheit von Perseus an oder informieren Sie sich über das gesamte Leistungsangebot von Perseus.

Unsere LösungenFührende Versicherer schützen ihre Geschäftskunden ebenfalls mit Perseus

Kunden-Zufriedenheit

Es freut uns natürlich besonders, wenn Kunden Ihre Zufriedenheit mit Perseus auch öffentlich zeigen.

- „Wir sind sehr zufrieden und können nur weiterempfehlen.“

- „Nun ist mein Unternehmen bestmöglich gegen jeden Cyberangriff geschützt.“

- „Übersichtlich, leicht verständlich und effektiv, was will man mehr?“

Die NIS-2-Richtlinie kommt

Die Europäische Union verabschiedet neue Maßnahmen zur Stärkung der Cyberresilienz aller Mitgliedstaaten. Die Vorgaben werden zur Zeit in nationales Recht übersetzt. Ab 2024 werden diese verpflichtend.

Mit Perseus können Sie bereits jetzt die ersten Maßnahmen ergreifen.

Leistungsbeschreibung als Download:

Unsere Services für Ihre Cybersicherheit.

Was ist die NIS-2-Richtlinie und warum ist sie relevant?

Die Richtlinie zur Netz- und Informationssicherheit – kurz NIS – wurde bereits 2016 verabschiedet. Ziel ist es, die Cyberresilienz im gesamten europäischen Raum zu verbessern. Erste Erfolge konnten bereits erzielt werden, doch die Umsetzung der Richtlinie erfolgte in den einzelnen EU-Mitgliedstaaten unterschiedlich. Ein Umstand, der ein Risiko für die gesamte EU darstellt.

Die NIS-2-Richtlinie sieht nun deutliche Erweiterungen vor. Sie umfasst spezifische Mindestanforderungen im Bereich der Cyberresilienz, die von allen Mitgliedstaaten in gleicher Weise umgesetzt werden müssen.

Die neue Richtlinie wird auf verschiedene Bereiche ausgeweitet:

- Mehr Branchen werden betroffen sein.

- Kleine und mittlere Unternehmen werden stärker in die Pflicht genommen.

- Die Umsetzung und Einhaltung der Mindestanforderungen und der Maßnahmen wird regelmäßig überprüft.

Die Richtlinie definiert 18 Branchen, die entweder als wesentlich oder als wichtig eingestuft werden. Für all diese Industrien wird die NIS-2-Richtlinie relevant werden.

Neben Konzernen und Großkonzernen, können nun auch Unternehmen ab 50 Mitarbeitenden und 10 Mio. Euro Umsatz von der Richtlinie betroffen sein, sollten sie den genannten Sektoren angehören.

Die NIS 2-Maßnahmen umfassen konkret folgende Bereiche

Fokus Risiko- und Notfallmanagement

-

Beinhaltet u.a.:

- Konzepte für Risikoanalyse und Sicherheit für Informationssysteme

- Bewertung der Wirksamkeit der Maßnahmen

-

Beinhaltet u.a.:

- Konzept zur Bewältigung von Sicherheitsvorfällen

-

Beinhaltet u.a.:

- Vermeidung von Betriebsunterbrechungen

- Backup-Management

- Krisenmanagement

Fokus Geschäftspartner und Mitarbeitende

-

-

Beinhaltet u.a.:

- Netzwerk – und Informationssystemen

-

-

Beinhaltet u.a.:

- Schulungen im Bereich Cybersicherheit

-

Fokus Stärkung der Cyberhygiene

-

Beinhaltet u.a.:

- Zugriffskontrolle

- Anlagen-Management, Lösungen der Multi-Faktor-Authentifizierung

- Gesicherte Sprach-, Video- und Textkommunikation

- Gesicherte Notfallkommunikation

Sichern Sie Ihr Unternehmen gegen Cyber-Attacken:

- Schon ab 1 € pro Mitarbeiter/Monat*

Die Gefahren:

- 8 von 10 deutsche Unternehmen sind von Cyber-Schäden betroffen

- Virenscanner & Firewalls reichen nicht aus

- Moderne Phishing-Mails & Schadsoftware werden täglich gefährlicher

Unsere Lösung:

- Kurze Online-Video-Trainings für IT-Sicherheit und Datenschutz

- Phishing-Simulation zur Mitarbeiter-Sensibilisierung im Arbeitsalltag

- Einfache und schnelle Integration – Legen Sie sofort los!

Über Perseus:

- Bereits 9.000 sichere Unternehmenskunden

- Führender Partner der deutschen Versicherungsbranche

Kunden-Zufriedenheit:

- „Wir sind sehr zufrieden und können nur weiterempfehlen.“

- „Nun ist mein Unternehmen bestmöglich gegen jeden Cyberangriff geschützt.“

- „Übersichtlich, leicht verständlich und effektiv, was will man mehr?“

Unsere Partner (u. a.)

Möchten Sie persönlich mit uns sprechen? Sie erreichen uns Montag bis Freitag von 9:00 – 17:00 Uhr unter: +49 30 95 999 8080.

*tatsächlicher Preis ist abhängig von Anzahl der Bildschirmarbeitsplätze

Perseus hilft auch bei folgenden Herausforderungen

Dem Fachkräftemangel die Stirn bieten

Derzeit herrscht ein Mangel an Fachkräften, insbesondere im Bereich der IT-Sicherheit. Dies kann Unternehmen vor Herausforderungen bei der Umsetzung von Cyberresilienz-Konzepten und -Strategien stellen. Das Expertenwissen fehlt schlichtweg oder die Experten stehen aus Kapazitätsgründen nicht zur Verfügung. Perseus kann Sie an dieser Stelle unterstützen. Nutzen Sie die Vorteile von Cybersicherheitsprodukten, die von Cyberexperten entwickelt wurden und bereits etabliert sind.

Dem Ressourcenmangel entgegenwirken

Neben dem Fachkräftemangel können auch personelle oder finanzielle Engpässe eine Herausforderung darstellen, Cybersicherheit nachhaltig in die Unternehmensorganisation zu integrieren. Auch hier ist Perseus die optimale Lösung für Sie. Das Online-Portal für Cybersicherheit, auf dem Sie alle Lernvideos, wichtige Informationen und Tipps zu Cybersicherheit und Datenschutz sowie einige nützliche Tools für die tägliche Arbeit finden, können Sie sofort nutzen – ohne Installation oder aufwändige Registrierung. Sie können einfach Ihr gesamtes Team auf die Plattform einladen und sich gegen Bedrohungen aus dem Internet stärken – und das zu optimalen Konditionen.

Aller Anfang ist schwer… oder nicht?

Die Produkte von Perseus sind so konzipiert, dass Sie sofort loslegen können – ohne stundenlange Recherche, Vergleiche oder Planung. Ganz gleich, ob Sie sich für das umfassende Präventionsangebot von Perseus mit Online-Schulungen für Mitarbeitende oder für den Security Baseline Check (SBC) zur Analyse des IT-Sicherheitsniveaus Ihres Unternehmens entscheiden. Sie können Benutzerfreundlichkeit, einfache Bedienung und umfassenden Service ohne technische Vorkenntnisse erwarten.

Die Mindestanforderungen im Bereich IT-Sicherheit kommen bald.

Sie interessieren sich für eines oder mehrere der Produktangebote von Perseus?

Sie haben noch Fragen zu einzelnen Produkten, Dienstleistungen oder der NIS-2-Richtlinie oder benötigen zusätzliche Informationen? Kein Problem!

Sie erreichen uns täglich von 9 bis 18 Uhr unter: +49 30 95 999 8080 oder info@perseus.de

Gern können Sie auch direkt eine Live-Demo über unsere Online-Plattform für Cybersicherheit vereinbaren.

Perseus, der etablierte Dienstleister für digitale Sicherheit in der Versicherungsbranche.

Schützen Sie

Ihr Unternehmen

vor Hackern – mit Perseus!

- Über 9.000 sichere Unternehmenskunden

- Schützt, wo Virenscanner & Firewall versagen

- Ermöglicht nachhaltigen Schutz gegen Cyberbedrohungen

Und so funktioniert Perseus!

-

Das Perseus Online-Portal für Cybersicherheit

Kurz & knapp erklärt im Video!

Live-Demo

Sie wünschen eine unverbindliche Online-Demonstration von Perseus? Kein Problem. Buchen Sie hier Ihren persönlichen Online-Termin.

Schutz ab der 1. Minute

Die Gefahren:

- 8 von 10 deutsche Unternehmen sind von Cyber-Schäden betroffen

- Virenscanner & Firewalls reichen nicht aus

- Moderne Phishing-Mails & Schadsoftware werden täglich gefährlicher

- Schaden pro Cybervorfall beträgt im Durchschnitt rund 20.000 Euro

Unsere Lösung:

- Konstante Mitarbeiter-Sensibilisierung als notwendiger Schutz gegen Gefahren

- Kurze Online-Video-Trainings für IT-Sicherheit und Datenschutz

- Phishing-Simulation zur Mitarbeiter-Sensibilisierung im Arbeitsalltag

- Einfache und schnelle Integration – Legen Sie sofort los!

Kunden und Partner vertrauen uns:

Eine Auswahl unserer Partner:

*Der Rabatt von 25% gilt nur für das 1. Jahr der Mitgliedschaft

Schützen Sie Ihr Unternehmen vor Cyber-Gefahren

Fragen Sie noch heute eine unverbindliche Produkt-Demo von Perseus an und machen Sie Cybersicherheit zum Teil Ihrer Unternehmenskultur.

- Plug & Play-Lösung, die einfach und schnell integriert ist

- Kurze, spannende Online-Trainings vermitteln grundlegendes Wissen rund um Cybersicherheit

- Simulierte Phishing-E-Mails testen das Erlernte der Mitarbeitenden in der Praxis und verankern das Sicherheitswissen

- Zertifikate dokumentieren Lernerfolge und dienen als Nachweis für Versicherungen oder Behörden

- Unabhängig von der Unternehmensgröße

LIVE DEMO – Freien Termin wählen

(Demos finden via Google-Meet statt.)

Glück gehabt.

Das war nur ein Test!

Phishing per QR-Code wird immer häufiger von kriminellen Akteuren eingesetzt.

Schützen Sie

Ihr Unternehmen

vor Hackern

- Bereits 9.000 sichere Unternehmenskunden

- Schützt, wo Virenscanner & Firewall versagen

- Schon ab 1 € pro Mitarbeitenden im Monat

Risikobewertung

Cyberrisiken für Unternehmen steigen weiter an. Die Bewertung des Cyberrisikos ist das Fundament jeder wertigen IT-Sicherheitsstrategie. Aus diesem Grund entwickelt Perseus Dienste zur Risikobewertung, die den Ansprüchen der Unternehmenskunden entsprechen.

-

Im Rahmen des Security Baseline Checks wird gesprüft, ob grundlegende Cybersicherheits-Standards in Ihrem Unternehmen etabliert sind und es werden mögliche Verbesserungspotentiale aufgezeigt. Der SBC besteht aus einem digitalen Fragebogen und einem Live-Check mit einem Analysten. Es werden organisatorische und technische Checks durchgeführt.

- Preis: 649 €

Bei dem SBC handelt es sich nicht um einen Pen-Test!

Präventionsangebot für Cyber Awareness

Cyberangriffe sind heute eines der größten Geschäftsrisiken. Mithilfe des präventiven, mitarbeiterzentrierten Rundum-Schutz von Perseus, können sich Unternehmen vor Cyberbedrohungen schützen.

Das exklusive Angebot finden Sie hier folgend!

Notfallmanagement

Heute stellt sich nicht mehr die Frage, ob ein Unternehmen Ziel eines Cyberangriffs sein wird, sondern wann. Eine optimale Vorbereitung hilft dabei, im Ernstfall die richtigen Maßnahmen zu ergreifen.

-

Der Perseus-Notfallplan bietet eine verständliche Schritt-für-Schritt-Anleitung, mit der die Verantwortlichen das Unternehmen grundlegend auf einen Cybervorfall vorbereiten. Das individualisierbare Dokument enthält hilfreiche Details – relevanten Aspekte werden bereits im Vorfeld im Perseus-Notfallplan gesammelt, damit für den Ernstfall alle benötigten Informationen an einem Ort liegen. Dies ermöglicht eine objektive Bewertung der Lage, ein Vorgehen nach Plan und trägt zur Vermeidung größerer Schäden bei.

- Preis: 490 €

Sie benötigen eine Beratung für die Erstellung des Notfallplans: 250 € / Stunde

-

Der Kunde kontaktiert die Perseus Notfallhilfe – ohne vorherige Kundenbeziehung.

Um einen möglichst unkomplizierten Ablauf zu gewährleisten, wird auf Installtions- oder Bereitstellungsgebühr verzichtet.

Hinweis: Vorfälle werden bearbeitet nach Schadenaufkommen

- Mo – Fr von 9 bis 17 Uhr: 349 € / Stunde

- Außerhalb der Kernzeiten: + 50 % Aufschlag

Pro Fall werden mindestens 2 Bearbeitungsstunden berechnet.

Und so funktioniert Perseus!

-

Unser Online-Portal

Kurz & knapp erklärt im Video!

Live-Demo

Sie wünschen eine unverbindliche Online-Demonstration von Perseus?

Schon ab 1 € pro Mitarbeiter/Monat*

Die Gefahren:

- 8 von 10 deutsche Unternehmen sind von Cyber-Schäden betroffen

- Virenscanner & Firewalls reichen nicht aus

- Moderne Phishing-Mails & Schadsoftware werden täglich gefährlicher

- Schaden pro Cybervorfall beträgt im Durchschnitt rund 20.000 Euro

Unsere Lösung:

- Konstante Mitarbeiter-Sensibilisierung als notwendiger Schutz gegen Gefahren

- Kurze Online-Video-Trainings für IT-Sicherheit und Datenschutz

- Phishing-Simulation zur Mitarbeiter-Sensibilisierung im Arbeitsalltag

- Einfache und schnelle Integration – Legen Sie sofort los!

Kunden und Partner vertrauen uns:

Unsere Partner (Auszug)

*genauer Preis abhängig von Anzahl der Bildschirmarbeitsplätze / Der Rabatt von 25% gilt nur für das 1. Jahr der Mitgliedschaft

Schützen Sie Ihr Unternehmen vor Cyber-Gefahren

Fragen Sie noch heute eine unverbindliche Produkt-Demo von Perseus an und machen Sie Cybersicherheit zum Teil Ihrer Unternehmenskultur.

- Plug & Play-Lösung, die einfach und schnell integriert ist

- Kurze, spannende Online-Trainings vermitteln grundlegendes Wissen rund um Cybersicherheit

- Simulierte Phishing-E-Mails testen das Erlernte der Mitarbeitenden in der Praxis und verankern das Sicherheitswissen

- Zertifikate dokumentieren Lernerfolge und dienen als Nachweis für Versicherungen oder Behörden

- Unabhängig von der Unternehmensgröße

LIVE DEMO – Freien Termin wählen

(Demos finden via Google-Meet statt.)

IT-Notfallplan für den Cybersicherheitsvorfall

Bereiten Sie Ihr Unternehmen und Team auf einen IT-Ausfall oder IT-Störfall vor. Unser Notfallplan soll Ihre Mitarbeitenden optimal dafür rüsten, im Notfall richtig zu reagieren. Nur so können teure Schäden verhindert oder minimiert werden.

- Einfach verständlich

- Leicht anzuwenden

- Angepasst an Ihr Unternehmen

- Endlich wissen, was im Notfall wichtig ist.

Jetzt Notfallplan anfordern!

Schützen Sie sich vor:

- Betriebsausfällen

- Datenverlust

- Erpressungsversuchen

- Hohen IT-Kosten bei Schäden

Endlich wissen, was im Notfall wichtig ist.

Über Perseus:

- Bereits 9.000 sichere Unternehmenskunden

- Führender Partner der deutschen Versicherungsbranche

Kunden-Zufriedenheit:

![]()

Unsere Partner-Versicherer (u. a.)

Was ist ein IT- oder EDV-Notfallplan?

- Ein IT-Notfallplan ist ein Handbuch oder eine Anleitung für IT-Notfallsituationen in Unternehmen und Betrieben.

- Im Notfallplan finden sich konkrete Handlungsanweisungen, die im Falle eines Cybervorfalls oder einer IT-Störung auszuführen sind.

- Verantwortliche und betroffene Mitarbeitende können sich an den Schritten im Notfallplan orientieren, um mögliche IT-Schäden einzudämmen oder zu verhindern.

Was beinhaltet der IT-Notfallplan von Perseus?

Der Notfallplan von Perseus bietet eine verständliche Schritt-für-Schritt-Anleitung, mit der die Verantwortlichen das Unternehmen durch jeden Cybervorfall leiten. Das individualisierbare Dokument enthält hilfreiche Details – alle relevanten Informationen werden bereits im Vorfeld im Perseus Notfallplan gesammelt, damit für den Ernstfall alle notwendigen Informationen an einem Ort liegen. Dies ermöglicht eine objektive Bewertung der Lage, ein Vorgehen nach Plan und trägt zur Vermeidung größerer Schäden bei.

Der Perseus Notfallplan liefert ganz konkrete Hinweise, welche relevanten Aspekte Sie bei der Gestaltung des Notfallplan berücksichtigen müssen.

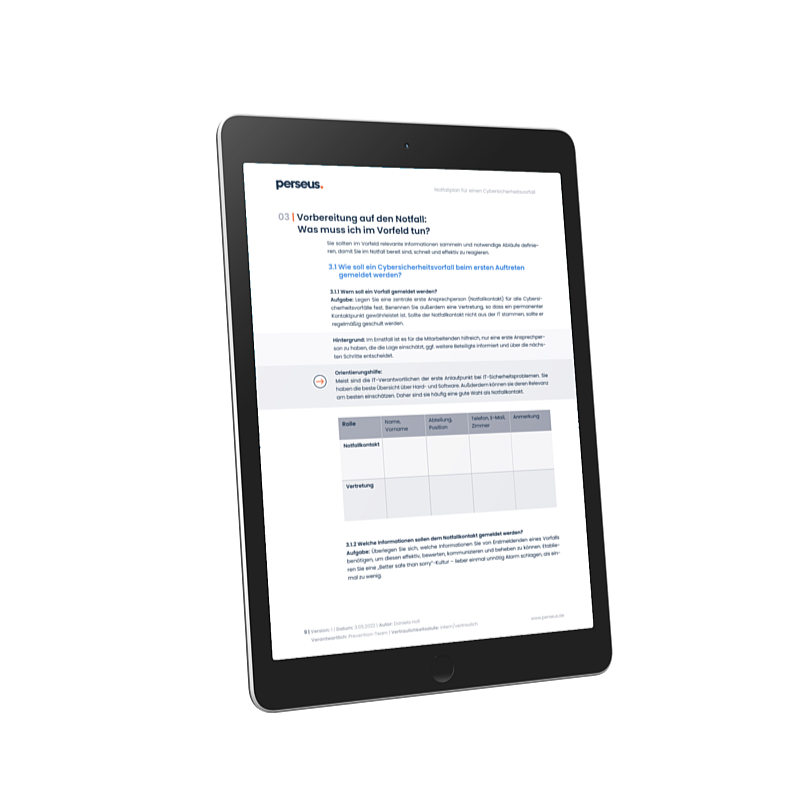

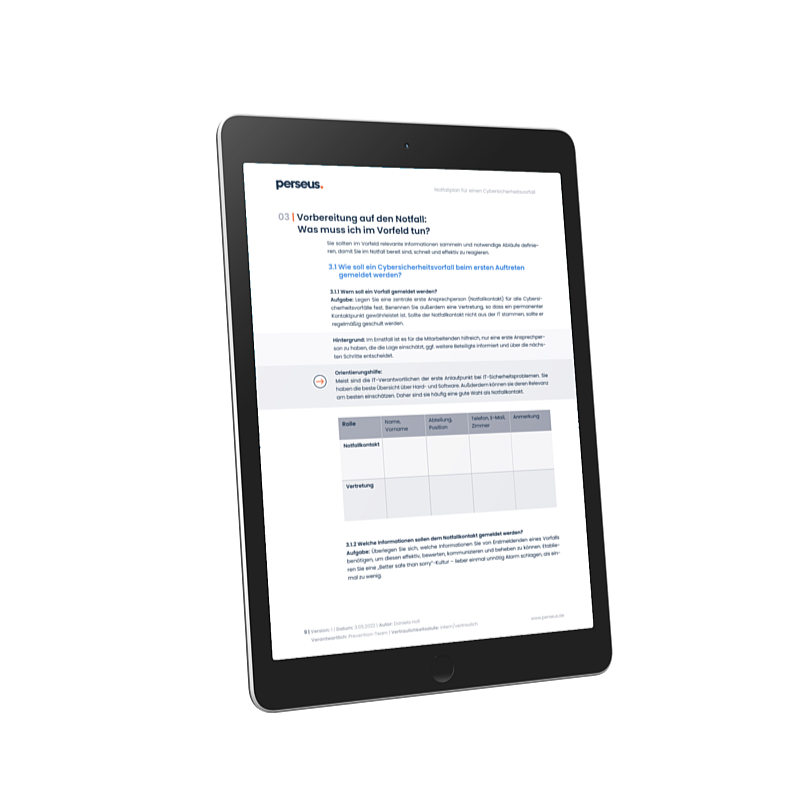

Vorbereitungen auf den Notfall: Was muss ich im Vorfeld tun?

Im Abschnitt über die richtige Vorbereitung wird erklärt, wie ein Cybersicherheits-Vorfall gemeldet werden soll, welche Auslöser es gibt und ob überhaupt ein Cybersicherheitsvorfall besteht.

Darüber hinaus gibt der Notfallplan Auskunft über vordefinierte Angriffsszenarien und enthält Hinweise darüber, wie Betriebsfortführung sowie Wiederherstellung garantiert werden können.

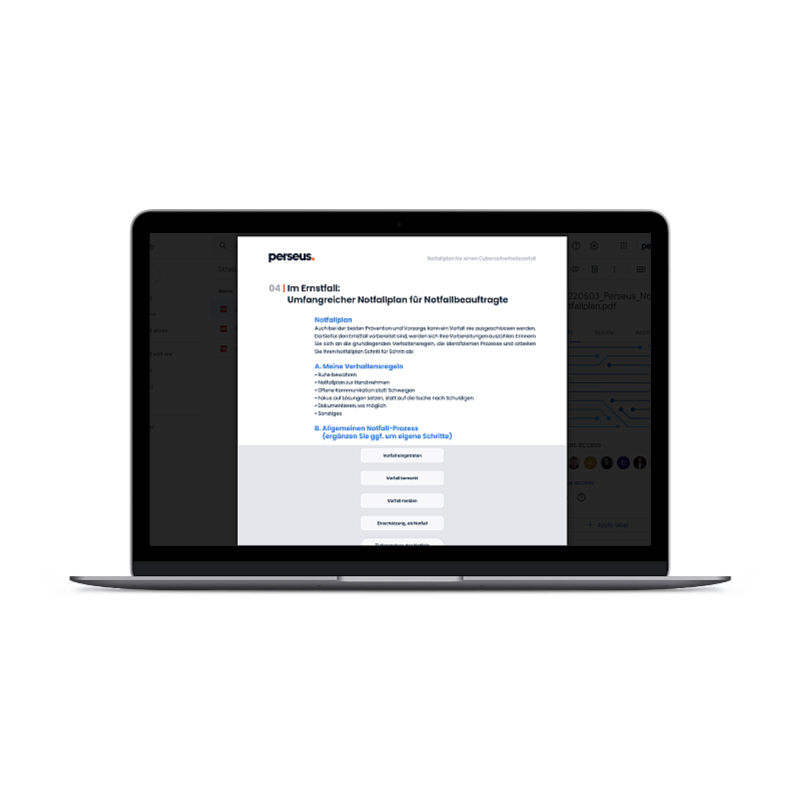

Im Ernstfall: Umfangfreicher Notfallplan für Notfallbeauftragte

Im Kapitel über das richtige Handeln im Ernstfall helfen wir mit Hinweisen darüber, welche Verhaltensregeln im Unternehmen herrschen und den Schritten des allgemeinen Notfall-Prozesses, inkl. Beurteilung des Vorfalls, Ursachensuche und Maßnahmen zur Behebung des Vorfalls.

Darüber hinaus gibt der Notfallplan Auskunft über Maßnahmen zur Behebung des Vorfalls sowie zum Wiederanlaufs und enthält Hinweise, wie der Cybersicherheitsvorfall nachbereitet und wichtige Erkenntnisse für die zukünftige Cybersicherheitsstrategie gezogen werden können.

Ebenfalls enthalten:

Exkurs: Wie lasse ich es erst gar nicht zu einem Vorfall kommen. Mit wichtigen Hintergrundinformationen zu einem umfangreichen IT-Sicherheitskonzept.

Inhalt und Umfang des Notfallplans

45 Seiten als digitales Dokument (PDF) mit leicht verständlichen Handlungsanweisungen und Informationen sowie Platz zum strukturierten Festhalten Ihrer unternehmensspezifischen Daten. Damit alles an einem Ort versammelt ist.

Inhalt im Detail:

-

- Wozu dient der Plan?

- Wie nutze ich diesen Plan?

- Exkurs: Wie lasse ich es erst gar nicht zu einem Notfall kommen?

- IT-Sicherheitsrichtlinien und IT-Sicherheitskonzept

- Einhaltung des Sicherheitskonzepts und der Richtlinien gewährleisten

-

- Wer ist verantwortlich für den Notfallplan und dessen Umsetzung?

- Für welche Standorte und Abteilungen des Unternehmens gilt der Notfallplan?

- Gelten für meine Branche ggf. besondere Anforderungen an einen Notfallplan, z. B. kritische Infrastruktur, über die ich mich zusätzlich informieren sollte?

-

- Wie soll ein Cybersicherheitsvorfall beim ersten Auftreten gemeldet werden?

- Wem soll ein Vorfall gemeldet werden?

- Welche Informationen sollen dem Notfallkontakt gemeldet werden?

- Wie kann ich einschätzen, ob ein Cybersicherheitsvorfall einen Notfall für mein Unternehmen darstellt?

- Was gilt allgemein als Cybersicherheitsnotfall?

- Schritt 1: Wie definiert mein Unternehmen Kritikalität?

- Aufgabe: Definieren Sie gewünschte Reaktionszeiten für sich und Ihr Unternehmen.

- Schritt 2: Welche Informationen, die in meinem Unternehmen verarbeitet oder gespeichert werden, sind kritisch?

- Schritt 3: Welche Systeme und Software sind kritisch in meinem Unternehmen?

- Schritt 4: Teilen andere Abteilungen und Experten meine Einschätzung?

- Was könnten wahrscheinliche „Auslöser“ von Vorfällen in meinem Betrieb sein?

- Wie ist die organisatorische Rollenverteilung im Notfall?

- Welche Verhaltensregeln sollen im Notfall gelten?

- Wie soll der Notfallprozess für Ihr Unternehmen aussehen?

- Gibt es Prozesse für wahrscheinliche Szenarien, die Sie vordefinieren könnten?

- a. E-Mail: Auf infizierten Link oder Anhang geklickt > Vorfall

- b. E-Mail: Betrügerische Nachrichten von vermeintlichen Kunden/Partnern/Kollegen

- c. Cyber-Erpressung: Information an GF

- d. Exposition vertraulicher Daten Wissen alle Mitarbeitenden, was im Notfall zu tun ist?

- Sind der Notfallplan oder bereichsspezifische Notfallpläne für alle Mitarbeitenden verständlich dokumentiert und problemlos zugänglich (auch im Notfall)?

- Gibt es einen Geschäftsfortführungsplan und einen Wiederherstellungs-/ Wiederanlaufplan?

- Gibt es Ersatzsysteme und Sicherheitskopien, die im Notfall genutzt werden können?

- Werden diese digital und räumlich getrennt von den üblichen Systemen aufbewahrt?

- Werden diese regelmäßig auf ihre Funktion, Aktualität und Vollständigkeit getestet?

- Wer ist zuständig, um den Wiederanlauf zu koordinieren?

- Wie ist der Prozess bei der Inbetriebnahme und Wiederherstellung?

- Im Ernstfall: Umfangreicher Notfallplan für Notfallbeauftragte

-

- A. Meine Verhaltensregeln

- B. Allgemeiner Notfall-Prozess (ergänzen Sie ggf. um eigene Schritte)

- C. Analyse der Meldung: Liegen Ihnen alle relevanten Informationen zum Vorfall vor?

- D. Erste Beurteilung des Vorfalls: Liegt ein Notfall vor und wie kritisch ist dieser?

- 1. Welche Art von Vorfall wurde Ihnen gemeldet?

- 2. Welche Systeme und/oder Daten sind betroffen und finden sich kritische darunter? (Verfügbarkeit / Vertraulichkeit / Integrität)

- Liste mit kritischen Systemen

- Liste mit kritischen Daten

- 3. Welche Gefahren bestehen durch den Notfall?

- 4. Liegt ein Notfall vor?

- 5. Wie bewerte ich den Notfall?

- E. Was kann die Ursache für diesen Notfall sein?

- F. Welche ersten Maßnahmen könnten zur Behebung des Vorfalls getroffen werden?

- G. Welche Beteiligte sollten informiert und als Unterstützung ins Boot geholt werden?

- H. Welche ersten Maßnahmen könnten zum Wiederanlauf initiiert werden?

- I. Wie kann ich den Vorfall nachbereiten? (inkl. Dokumentationspflichten)

- 1. Bewertung der Vorfall-Ursache

- 2. Bewertung der Behebung der Ursache

- 3. Bewertung der Sicherung/Wiederherstellung des

Geschäftsbetriebs - 4. Bewertung des Kommunikationsprozesses

- 5. Bewertung der Zusammenarbeit mit externen Beteiligten

- 6. Schaden

- 7. Dokumentation

- Wie gewährleiste ich, dass der Plan aktuell bleibt?

-

- Liste mit allen bundesweit zuständigen

Datenschutzaufsichtsbehörden - Liste mit allen bundesweiten Ansprechpersonen der Polizei

- Quellen

- Impressum

- Liste mit allen bundesweit zuständigen

Jetzt Notfallplan anfordern!

Schützen Sie sich vor:

- Betriebsausfällen

- Datenverlust

- Erpressungsversuchen

- Hohen IT-Kosten bei Schäden

Endlich wissen, was im Notfall wichtig ist.

Über Perseus:

- Bereits 9.000 sichere Unternehmenskunden

- Führender Partner der deutschen Versicherungsbranche

Kunden-Zufriedenheit:

![]()

Unsere Partner-Versicherer (u. a.)

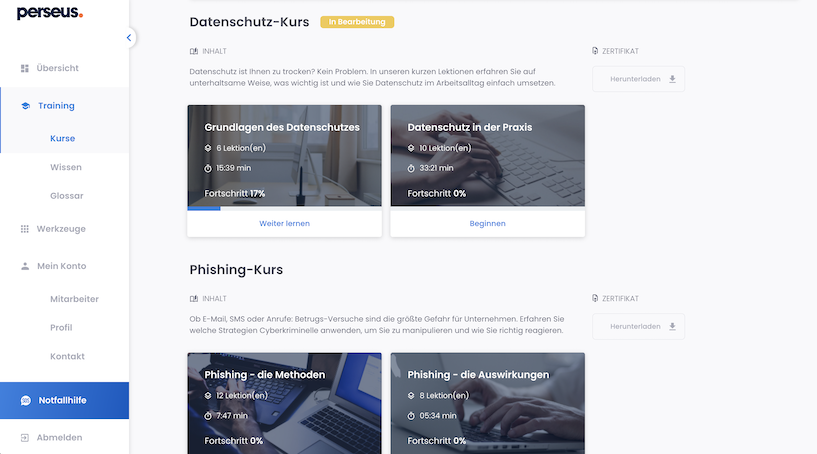

Online-Portal für Cybersicherheit

Cybersicherheit für Unternehmen leicht gemacht. Das Online-Portal für Cybersicherheit von Perseus ist schnell installiert, einfach zu bedienen und jederzeit erreichbar. Herzstücke des Online-Portals sind unser Online-Training für Mitarbeitende sowie die Phishing-Simulationen. Erweitert wird unser Rundum-Ansatz für Cybersicherheit durch den Werkzeugkasten für Cybersicherheit und die Gefahrenwarnungen für Unternehmen.

Sichern Sie Ihr Unternehmen gegen Cyber-Attacken:

- Schon ab 1 € pro Mitarbeiter/Monat*

Die Gefahren:

- 8 von 10 deutsche Unternehmen sind von Cyber-Schäden betroffen

- Virenscanner & Firewalls reichen nicht aus

- Moderne Phishing-Mails & Schadsoftware werden täglich gefährlicher

Unsere Lösung:

- Kurze Online-Video-Trainings für IT-Sicherheit und Datenschutz

- Phishing-Simulation zur Mitarbeiter-Sensibilisierung im Arbeitsalltag

- Einfache und schnelle Integration – Legen Sie sofort los!

Über Perseus:

- Bereits 9.000 sichere Unternehmenskunden

- Führender Partner der deutschen Versicherungsbranche

Kunden-Zufriedenheit:

- „Wir sind sehr zufrieden und können nur weiterempfehlen.“

- „Nun ist mein Unternehmen bestmöglich gegen jeden Cyberangriff geschützt.“

- „Übersichtlich, leicht verständlich und effektiv, was will man mehr?“

Unsere Partner (u. a.)

*tatsächlicher Preis ist abhängig von Anzahl der Bildschirmarbeitsplätze

In wenigen Minuten erklärt

Werfen Sie einen Blick in das nebenstehende Video und erhalten Sie einen kurzen Einblick in die Grundfunktionen unseres Online-Portals für Cybersicherheit.

Leistungsbeschreibung für Awareness als Download:

Die Vorteile unseres Online-Portals für Cybersicherheit

Flexible Online-Trainings für Cybersicherheit und Datenschutz

Einfach, verständlich und kompakt: Unsere Online-Trainings vermitteln grundlegendes Wissen zu Cybersicherheit, Datenschutz sowie Phishing und schärfen das Bewusstsein für Gefahren aus dem Netz, konkrete Handlungsempfehlungen inklusive.

-

Hier behandeln wir wichtiges Grundlagenwissen für die digitale Sicherheit Ihres Unternehmens samt praktischen Empfehlungen auf dem Weg zum cybersicheren Unternehmen.

-

Was bedeutet guter Datenschutz? Und wie werden die daraus resultierenden Anforderungen korrekt abgedeckt? Dieser Teil des Online-Trainings beleuchtet alle wichtigen Aspekte der DSGVO und zeigt den richtigen Umgang mit Daten auf.

-

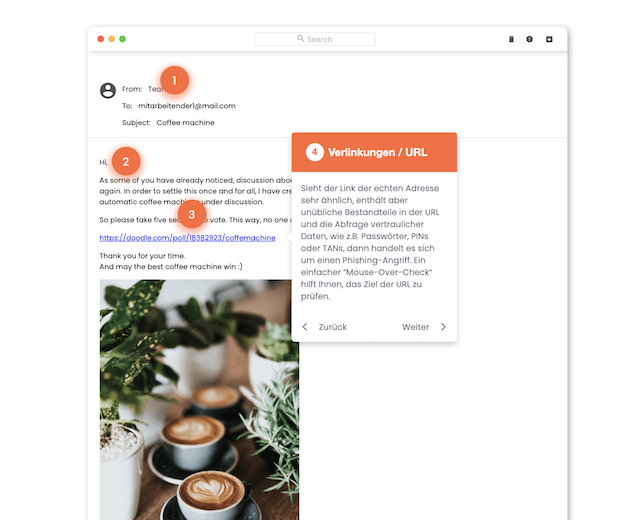

Phishing-Angriffe stellen die größte Cybergefahr für mittelständische Unternehmen dar. Unsere Phishing-Lernstrecke verbindet die Theorie mit der Praxis, bzw. verknüpft unser bestehendes Angebot der Online-Trainings mit Phishing-Simulationen. Das Ergebnis ist eine interaktive Lösung, die mit geringem zeitlichen Aufwand den Nutzenden ein ganzheitliches wie auch praxisnahes Lernerlebnis bietet.

Phishing-Simulation

Unsere Phishing-Simulationen knüpfen an die Inhalte unserer Online-Trainings zu Cybersicherheit, Datenschutz und Phishing an. Das regelmäßige Versenden nachempfundener Phishing-E-Mails ermöglicht eine kontinuierliche Sensibilisierung und steigert das Gefahrenbewusstsein aller Mitarbeitenden nachhaltig.

Zu unseren Phishing-Simulationen

-

Unter Phishing versteht man Versuche von Kriminellen sich über gefälschte E-Mails, Nachrichten oder Websites als glaubwürdige Kommunikationspartner auszugeben. Ziel des Betrugs ist es an persönliche Daten zu gelangen oder zur Ausführung einer schädlichen Aktion zu bewegen.

-

- E-Mail mit Link, der auf eine gefälschte Website oder zum Download von Schadsoftware führt.

- E-Mail mit Anhang, der Schadsoftware enthält oder mit QR-Code, der auf eine gefälschte Website oder zum Download von Schadsoftware führt.

- SMS mit Link, der zum Download einer Malware-App führt. Auch bekannt als Smishing.

- Telefonanrufe, bei denen PINs, Passwörter, Zugangsdaten usw. abgefragt werden. Auch bekannt als Vishing.

-

- Perseus versendet vollautomatisierte, simulierte Phishing-E-Mails an Mitarbeitende.

- Wenn Mitarbeitende auf Link oder Anhang der Mails klicken, werden sie erneut auf Lernseiten mit relevanten Infos geleitet.

- Admins und Verantwortliche erhalten vollständige Reports zum Phishing-Verhalten der Mitarbeitenden.

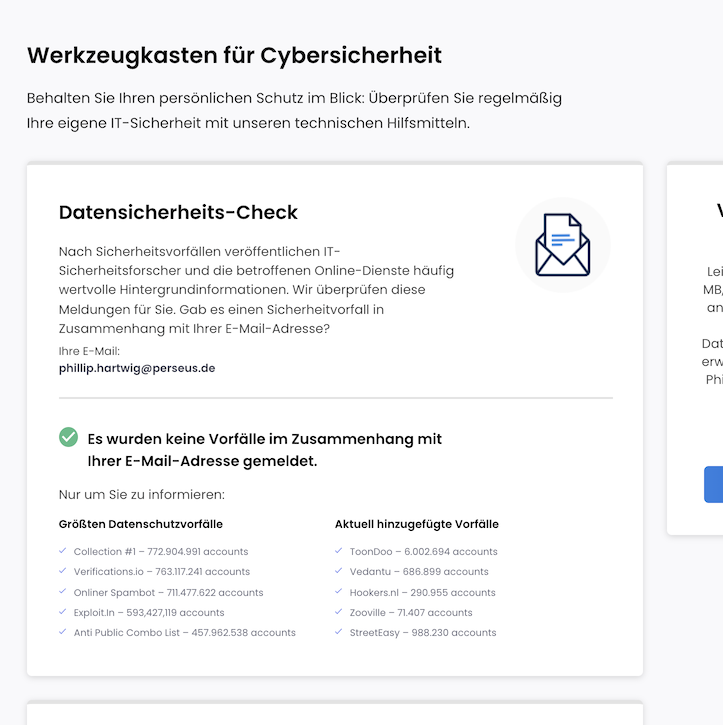

Werkzeugkasten für Cybersicherheit im Arbeitsalltag

Auf dem Online Portal für Cybersicherheit finden Sie unsere Werkzeuge, mit denen Sie Ihren Arbeitsalltag einfach und zeiteffizient cybersicher gestalten.

-

Ist Ihr Browser auf dem neuesten Stand? Nur aktuelle Software-Versionen bieten die höchste Sicherheit.

-

Erinnert Sie regelmäßig daran, Ihre Passwörter zu erneuern.

-

Wurde im Zusammenhang mit Ihrer E-Mail-Adresse ein Sicherheitsvorfall gemeldet? Mit unserem Check finden Sie es schnell heraus und können mögliche Schäden verhindern.

-

Ihnen kommt eine Nachricht verdächtig vor? Prüfen Sie E-Mails auf gefährliche Inhalte. Der Großteil schädlicher Angriffe auf mittlere und kleine Unternehmen erfolgt per Phishing-E-Mail.

Gefahrenwarnungen

Regelmäßig sorgen Hacker-Attacken, Datendiebstahl, Sicherheitslücken oder andere Cybervorfälle für Risiken in der digitalen Welt. Damit unsere Mitglieder rechtzeitig über mögliche neue Gefahren Bescheid wissen, gibt es die Perseus-Gefahrenwarnung.

-

Unsere Cybersicherheits-Experten erfahren frühzeitig von neuen Gefahren für Ihr Unternehmen und informieren Sie sofort per E-Mail.

-

Neben Hintergründen und einer Einschätzung der Gefahren geben wir Ihnen und Ihren Mitarbeitenden natürlich auch direkte Empfehlungen dafür, wie Sie der neuen Gefahr vorbeugen können oder handeln sollten, falls Sie betroffen sind.

Die Vorteile unseres Online-Portals für Admins

Alles auf einen Blick

Das Online-Portal für Cybersicherheit von Perseus dient als Übersicht für Ihr gesamtes Unternehmen. Unser Sicherheits-Assistent gibt aktive Hinweise, wie Sie die Cybersicherheit in Ihrem Unternehmen erhöhen können. Darüber hinaus stehen Auswertungen zu absolvierten Schulungen oder Phishing-Simulationen zur Verfügung.

-

Nach dem Einloggen auf dem Online-Portal informiert unser Banner Sie zu Handlungsempfehlungen. Diese können Sie mit wenigen Klicks befolgen und so die Cybersicherheit Ihres Unternehmens ohne großen Aufwand erhöhen.

-

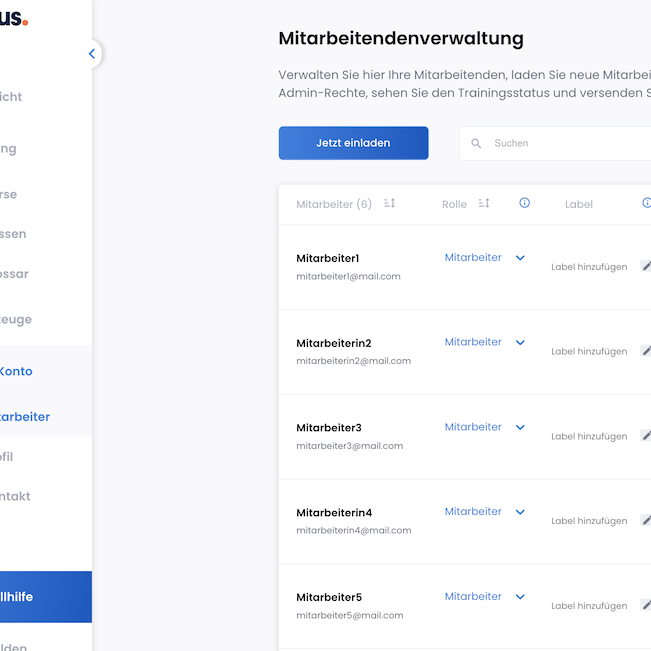

Hier können sie den Fortschritt Ihrer Mitarbeitenden bei den Online-Trainings einsehen und Erinnerungen per E-Mail versenden, wenn das Training noch aussteht. Neue Teammitglieder können mit einem Klick hinzugefügt und Admin-Rechte in nur wenigen Schritten vergeben werden.

Einfache Verwaltung

Zu effizienter Cybersicherheit gehören auch Übersicht und Organisation. Das Online-Portal für Cybersicherheit von Perseus ermöglicht das mit einfacher Handhabung.

-

Einzelne Mitarbeitende haben das Training noch nicht begonnen oder abgeschlossen? Erinnern Sie sie mit einem Klick per vorgefertigter E-Mail.

-

Über die Mitarbeitendenverwaltung können Sie als Admin alle erreichten Zertifikate Ihrer Kolleginnen und Kollegen mit einem Klick herunterladen.

Unterstützt bei ISO 27001

Die Online-Trainings für Cybersicherheit und Datenschutz von Perseus helfen bei der Erfüllung von Compliance-Anforderungen wie ISO 27001.

Die regelmäßige Schulung der Mitarbeitenden für den richtigen Umgang mit Informationen ist wichtiger Bestandteil der meisten Audits.

Sichern Sie Ihr Unternehmen gegen Cyber-Attacken:

- Schon ab 1 € pro Mitarbeiter/Monat*

Die Gefahren:

- 8 von 10 deutsche Unternehmen sind von Cyber-Schäden betroffen

- Virenscanner & Firewalls reichen nicht aus

- Moderne Phishing-Mails & Schadsoftware werden täglich gefährlicher

Unsere Lösung:

- Kurze Online-Video-Trainings für IT-Sicherheit und Datenschutz

- Phishing-Simulation zur Mitarbeiter-Sensibilisierung im Arbeitsalltag

- Einfache und schnelle Integration – Legen Sie sofort los!

Über Perseus:

- Bereits 9.000 sichere Unternehmenskunden

- Führender Partner der deutschen Versicherungsbranche

Kunden-Zufriedenheit:

- „Wir sind sehr zufrieden und können nur weiterempfehlen.“

- „Nun ist mein Unternehmen bestmöglich gegen jeden Cyberangriff geschützt.“

- „Übersichtlich, leicht verständlich und effektiv, was will man mehr?“

Unsere Partner (u. a.)

Möchten Sie persönlich mit uns sprechen? Sie erreichen uns Montag bis Freitag von 9:00 – 17:00 Uhr unter: +49 30 95 999 8080.

*tatsächlicher Preis ist abhängig von Anzahl der Bildschirmarbeitsplätze

Cybernotfall-Management

Gute Prävention ist unerlässlich. Doch gerade im Ernstfall zeigt sich, wie gut die Cybersicherheit eines Unternehmens wirklich aufgestellt ist. Perseus unterstützt Unternehmen bei der Vorbereitung für Cybernotfälle.

Dazu gehören bspw. das Stellen eines Notfallplans oder von spezifischen IT-Richtlinien-Sets. Unsere 24/7 Notfallhilfe verbindet Sie im Ernstfall zu jeder Zeit mit unseren Fachleuten für Cybersicherheit. Und im Anschluss auf einen Cybernotfall hilft die Cyberforensik bei Schadensbewertung und angepasster Systemverbesserung.

Hilfe im Cyber-Notfall!

- Alle Unternehmen sind bedroht: Kriminelle greifen nach dem Gießkannen-Prinzip an. Opfer werden wahllos und in Masse attackiert.

- Immer mehr Schwachstellen: Höhere Technologie-Abhängigkeit und Vernetzung bieten täglich neue Angriffspunkte für Hacker.

- Virenscanner und Prävention reichen nicht aus: Keine Firewall ist lückenlos. Im Notfall hilft nur schnelles Handeln durch Profis.

Perseus 24/7 Notfallhilfe reagiert sofort!

Ihre Vorteile:

- Direkte Durchwahl mit 24-stündiger Erreichbarkeit

- Sofortiges Handeln ohne Verzögerung

- Mögliche Schäden und Datenverluste abwenden

- Betriebsablauf beibehalten oder schnell wiederherstellen

Über Perseus:

- Bereits 9.000 sichere Unternehmenskunden

- Führender Partner der deutschen Versicherungsbranche

Kunden-Zufriedenheit:

- „Wir sind sehr zufrieden und können nur weiterempfehlen.“

- „Nun ist mein Unternehmen bestmöglich gegen jeden Cyberangriff geschützt.“

- „Übersichtlich, leicht verständlich und effektiv, was will man mehr?“

Unsere Partner (u. a.)

Möchten Sie persönlich mit uns sprechen? Sie erreichen uns Montag bis Freitag von 9:00 – 17:00 Uhr unter: +49 30 95 999 8080.

NEU: Der Notfallplan für den Cybersicherheitsvorfall

- Einfach verständlich

- Leicht anzuwenden

- Angepasst an Ihr Unternehmen

- Endlich wissen, was im Notfall wichtig ist